コネクテッドカーやIoT機器に対するサイバー攻撃を防ぐ

コネクテッドカーやIoT機器に対するサイバー攻撃を防ぐ

Autonomous(自動・自律型)セキュリティ製品

XGuard Integrity(旧Carwall)

資料請求

「Karamba XGuard CFI」が、Interop Tokyo 2019において、Best of Show Award セキュリティ部門 審査員特別賞を受賞しました。

Karamba XGuard CFIは「XGuard Integrity」の特徴的な機能であるCFI機能をIoT用OSにカスタマイズした商品で、多くのCFI製品が関数呼び出しの正当性のみチェックしている中、関数呼び出しだけでなく関数の復帰(リターンアドレス)の正当性もチェックすることができ、これによりインメモリ攻撃から防御できます。

「Karamba XGuard CFI」が、Interop Tokyo 2019において、Best of Show Award セキュリティ部門 審査員特別賞を受賞しました。

Karamba XGuard CFIは「XGuard Integrity」の特徴的な機能であるCFI機能をIoT用OSにカスタマイズした商品で、多くのCFI製品が関数呼び出しの正当性のみチェックしている中、関数呼び出しだけでなく関数の復帰(リターンアドレス)の正当性もチェックすることができ、これによりインメモリ攻撃から防御できます。

昨今、インターネットに接続される機器の数は年々増加しています。特に最近では、インターネットを通じて外部とのデータ通信を行う自動車「コネクテッドカー」が注目を集めていますが、利便性が向上する一方で、セキュリティに対する安全面への懸念も頻繁に議論されています。

IT機器の場合、最大のセキュリティリスクの一つは情報漏えいです。その一方、代表的なIoT機器の一つであるコネクテッドカーの場合、最大のリスクは人命の損失となります。このため、こうした機器のセキュリティは、通常のIT機器とは異なり、多くの厳格な要求事項が存在します。

Karamba Security社の「XGuard Integrity」は、Autonomous (自動・自律型) セキュリティ対策として、電子制御ユニット(ECU) のソフトウェア実行環境を強固にし、仕掛けられるすべての攻撃を検知して防御します。

「XGuard Integrity」はコードにおけるセキュリティバグを修正するのではなく、IoT機器の製造過程で、あらかじめ定められたソフトウェア挙動のみを許可することにより、セキュリティバグを悪用した攻撃を防ぎます。

・メモリ上で動作する機能フローを確認し、インメモリ攻撃から防御

・製造時の設定に従って、プログラムが実行するように検査を実施

・構造上の欠陥を避けるために電子制御ユニットのインターネット接続をコントロール

・周辺デバイスからのマルウェア感染を防止するために外部デバイスからの入力を制御

XGuard Integrityの特長

-

インメモリ攻撃からの防御

製造時の設定に基づいた制御ユニットのセキュリティポリシーを自動生成する際、あらゆる機能コール (呼び出し) の関係を 位置づけたコールグラフ を作ります。このコールグラフに基づいて、実行時のバイナリを検査し、製造時に生成された予想 されるコールシーケンスから逸脱していないかを確認します。

異なる場合は、攻撃とみなしてブロックします。

もしハッカーがプロセスを悪用するためのインメモリ攻撃を仕掛けた場合、そのプロセスは必ず予想されるコールグラフから 逸脱した流れとなるため、ブロックすることができます。

-

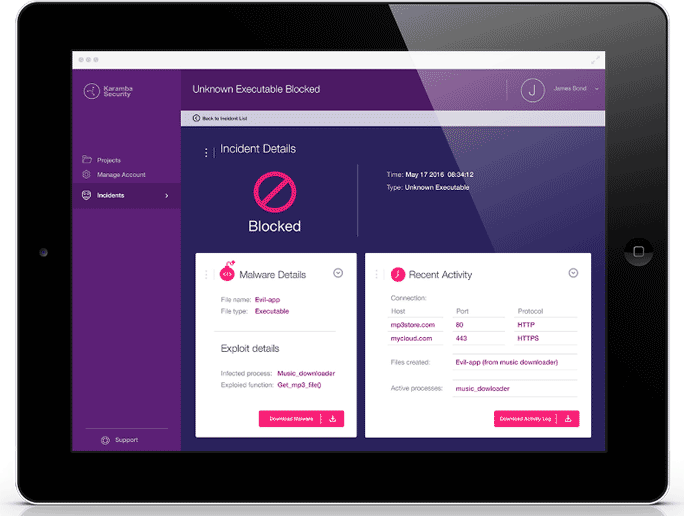

予め定められたコードのみを許可

許可されるプログラムやスクリプトのホワイトリストを自動生成し、それに含まれないアプリケーションの実行を防ぎます。

この機能により、ハッカーがフラッシュストレージにマルウェアをドロップしたとしても、マルウェアが実行する際、 ホワイトリストに含まれない機能として認識されるため、防御できます。

-

ポリシーの自動生成

ECUコードにイメージファイルを生成する際に、XGuard Integrityは自動的にECUのOSにインストールされ、その後も自律的に稼働します。

Management Consoleは、自動的に生成されたポリシーを表示します。また、必要に応じてポリシーのカスタマイズも可能です

-

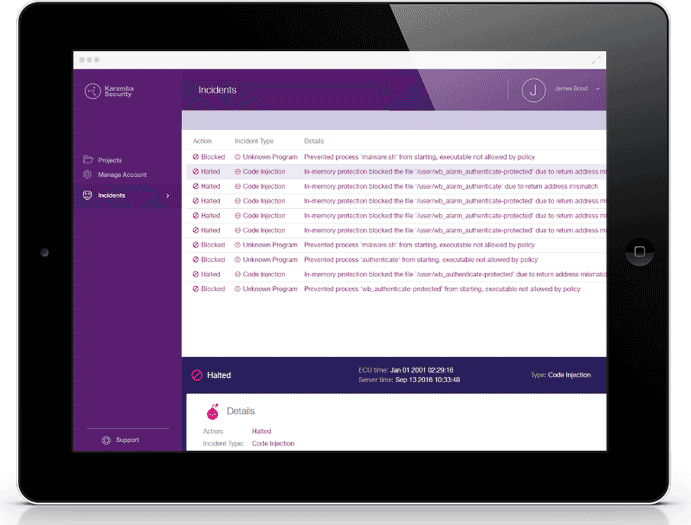

プログラム実行時の保護とインシデントレポート

すべてコード実行を監視し、ランタイムにコードを実行するかブロックするかをリアルタイムに判断します。

ハッカーが外部コードを実行したりメモリ上で各種機能に対する攻撃を仕掛けたりするとその攻撃を検知し、 ブロックします。

また、関連情報を含めて攻撃に関するレポートを上げます。その結果として、脆弱性を 特定するためのフォレンジック情報を添えた攻撃からの保護機能、そして迅速な対応と修正を可能にします。 -

極めて低いパフォーマンスへの影響

最適なパフォーマンスを考慮して開発されています。

セキュリティポリシーを実行しても、CPUの1~2%程度のリソースしか使用しません。