46都道府県における750以上の自治体および、金融・医療機関、生損保会社、放送局等

多くの一般企業にも導入実績があります(2019年1月時点)。

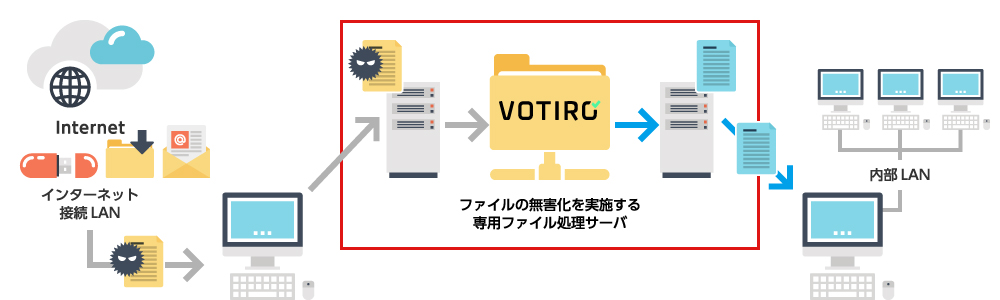

昨今、標的型攻撃が増加しており、多くの組織が攻撃の危険にさらされています。従来、標的型攻撃の多くは、巧妙な手法で正規のメールを装うことによって、端末をマルウェアで感染させ、機密情報を持ち出そうとしています。但し、最近ではその感染経路が多様化し、メールに加えてWebサイトからのファイルダウンロードや、私有USBメモリによるファイルの取り込みに伴うマルウェア感染が増えています。

マルウェアのソースコードは、インターネット等から簡単に入手でき、カスタマイズすることも可能なため、多くのマルウェアが誕生しています。このことから、アンチウイルス製品等に使われる従来の「パターンマッチング」に依存するセキュリティ対策は限界にきているとともに、組織においてマルウェア対策が急務となっています。

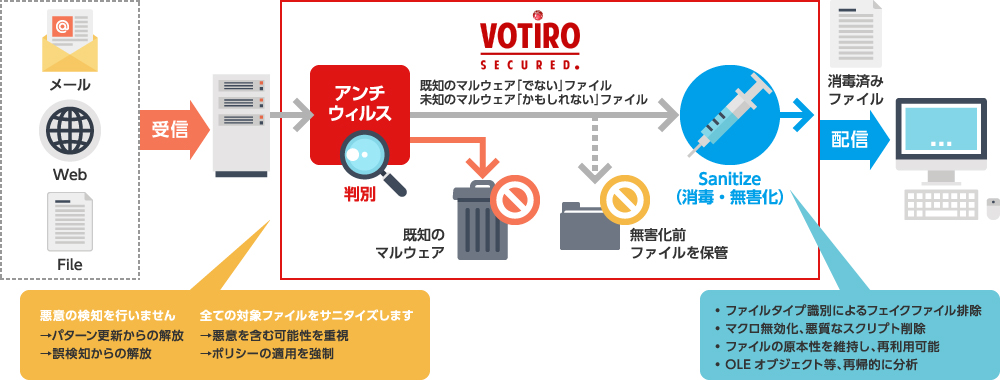

Votiro Disarmerは、ファイルがマルウェアを含んでいる 「可能性」を重視し、メールやWeb等様々な経路を経て組織外から入ってくるすべての対象ファイルをサニタイズ(無害化)するソリューションです。

特長

-

すべての対象ファイルをサニタイズ(無害化)し、標的型攻撃をブロック

Votiro Disarmerは、ファイルがマルウェアを含んでいる 「可能性」 を重視し、メールの添付ファイルやWeb経由でダウンロードしたファイル、USBメモリ等による持ち込みファイルをサニタイズ(無害化)するマルウェア対策製品です。

一般的にマルウェアやエクスプロイト(脆弱性を利用した攻撃をするためのスクリプトやプログラム)は、メタデータや空ビットスペース、マクロ等、ユーザがファイルを開いても気づきにくいところに潜むと考えられてきましたが、最近では攻撃がますます巧妙化し、簡単に削除できる要素とは異なる箇所にもマルウェアが埋め込まれるようになってきました。

そのため、従来のパターンマッチングやシグネチャベースの製品、または低レベルの無害化のみを実施する製品はと違って、Votiro Disarmerはこれらのデータ領域をチェックし、ファイルを操作するために不要なデータ部分を削除、あるいは意味のない情報を埋め込むことによって、攻撃用の実行ファイルを無害化します。

悪意の有無にかかわらず、すべての対象ファイルをサニタイズするため、シグネチャの存在しない未知の攻撃も防御すると同時に、パターン更新や誤検知からの解放も実現します。すなわち、組織外から持ち込まれるファイル等に潜むマルウェアをすべて無害化することにより、巧妙な標的型攻撃による情報漏えいを防ぎます。

-

様々なファイルフォーマットに対応

Microsoft Officeファイル、PDFファイル、画像ファイルなど一般的に利用されているファイル形式をほとんどサポートしています。

Microsoft Officeファイル Excel、Word、PowerPoint、RTF、Visio 2013以降

ドキュメント内のマクロや組み込みオブジェクト等を見つけ出し、サニタイズ一太郎ファイル JTD、JTDC

マクロ除去、画像・OLEオブジェクトの無害化、ファイルの再構成PDFファイル サニタイズ後もPDFのテキストコピー機能や検索機能を維持 画像ファイル BMP、GIF、WMF、EMF、PNG、JPG、JPEG、TIFF、TIF、WDP

画素レベルでファイル分析圧縮ファイル ZIP、Microsoft-CAB、TAR、RAR、7Z、GZIP、GZ

多重圧縮ファイルにも対応

サニタイズ後に再圧縮可能

パスワード付き圧縮ファイルにも対応DocuWorks 8/9 XDW

ファイルタイプの認識およびアンチウィルススキャンのみAutoCAD DWG、DXF

マクロ・OLEオブジェクト・画像の除去、ファイルの再構成JWW CAD JWW

埋め込み画像の無害化、ファイルの再構成SXF CAD SFC、P21

ファイルの無害化、ファイルの再構成※記載されていないファイルにつきましては、別途お問い合わせください。

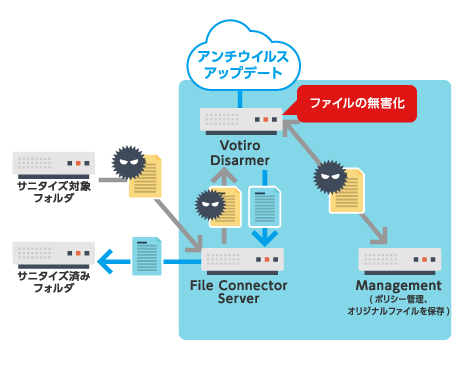

製品ラインナップ

| Disarmer File Connector | Disarmer Web Service |

ファイルサーバ、FTPサーバと連携し無害化 |

ウェブサーバと連携し無害化 |

|---|---|

|

|

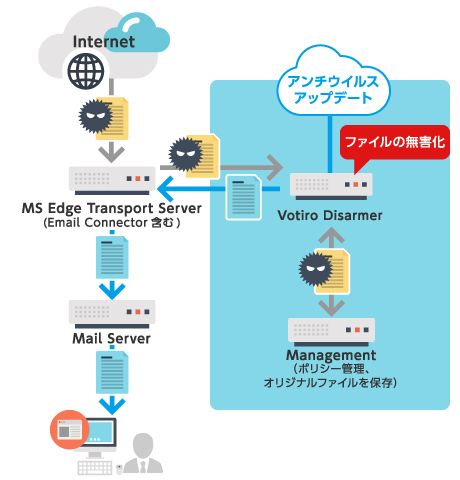

| Disarmer Email Connector | Disarmer Web Adapter |

|---|---|

|

すべてのSMTPメールサーバと連携し無害化 |

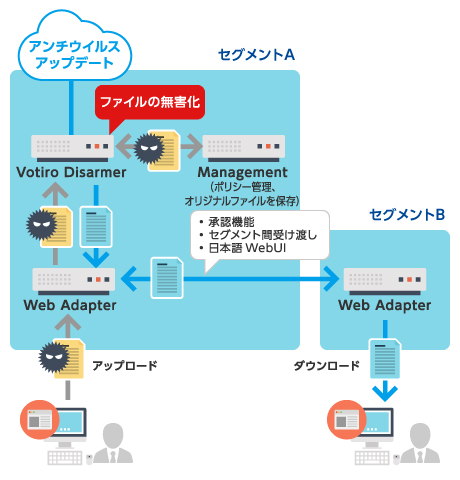

セグメント間の受け渡し時に承認機能を提供 |

|

|

導入パターン

導入パターン1:自治体における 「無害化通信」 の手段として

総務省から公開された、自治体情報セキュリティ対策検討チームが2015年11月に発表した「新たな自治体情報セキュリティ対策の抜本的強化に向けて(報告)」では、マイナンバーによる情報連携に活用されるWAN環境のセキュリティを確保するため、財務会計などLGWANを活用する業務用システムと、Web閲覧やインターネットメールなどのシステムとの通信経路を分割することが提言されています。なお、両システム間で通信する場合には、ウイルスの感染のない無害化通信を図るとも提言されています。この「無害化通信」の手段として、Votiro Disarmerを提案いたします。

想定するポリシー

| メーカー | インターネット接続LAN | 個人番号関係事務等LAN | 個人番号利用事務LAN |

|---|---|---|---|

| Webアクセス | 統合プロキシ経由 | 禁止 | 禁止 |

| 外部とのメール(受信) | 統合メール基盤経由 (アンチウイルス/サンドボックス) |

ネット端末から 無害化エンジン経由 |

禁止 |

| 外部とのメール(送信) | 暗号化/誤送信対策/証跡 | 禁止 | 禁止 |

| 物理メディア持込 | 無害化エンジン経由 | 禁止 | 禁止 |

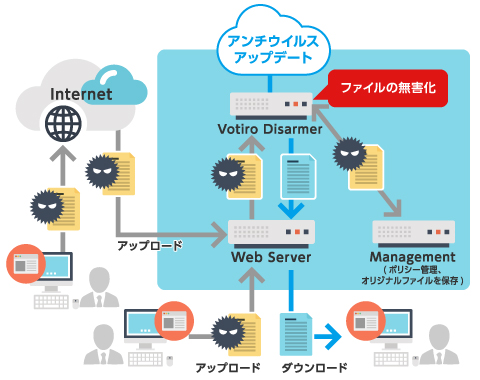

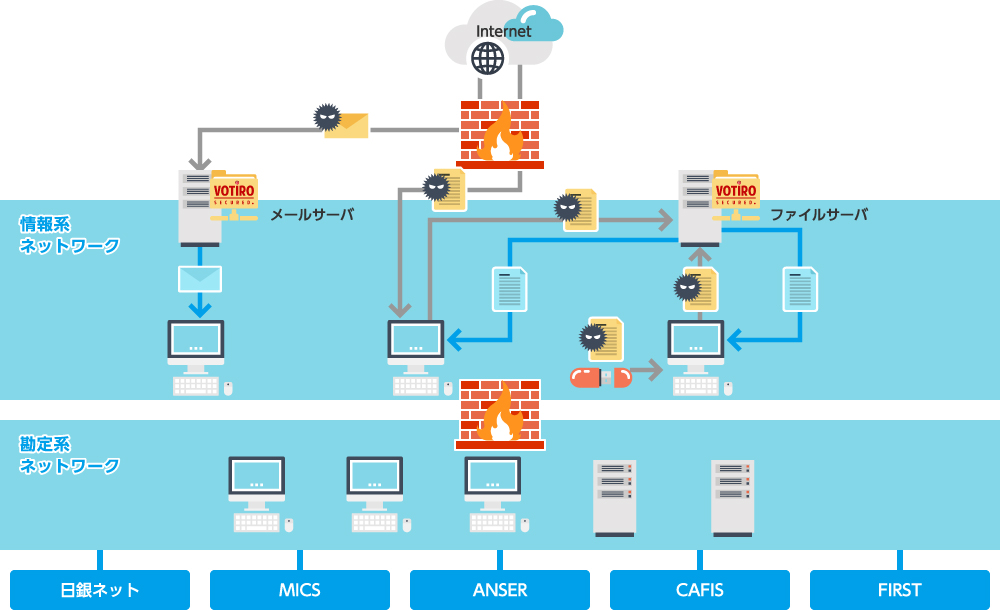

導入パターン2:金融機関における無害化対策

金融機関の多くは、ランサムウェアをはじめとするマルウェア感染等の脅威に対するセキュリティ意識は高いですが、実際にインシデントが発生している金融機関でも、セキュリティ予算を増やしている機関は少ないのが事実です。しかし、その理想と現実の乖離による脅威は現実に発生し得るので、最先端のファイル無害化対策を導入する必要があります。それがVotiro Disarmerです。

金融機関では、インターネットと接続される情報系ネットワークはもちろん、顧客情報や金銭取引を司る勘定系ネットワークもマルウェア等に感染されないようにする必要があります。

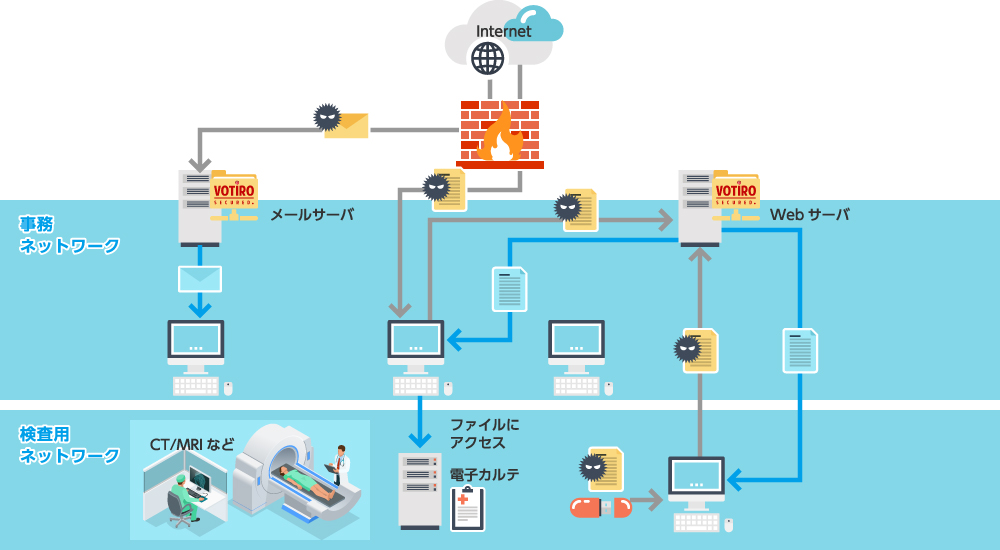

導入パターン3:個人情報を多く扱う医療現場での無害化対応

2017年に厚生労働省に発出された 「医療情報システムの安全管理に関するガイドライン」 では、医療分野における具体的なセキュリティ対策を講じるように謳われています。病院やクリニック等、個人情報を多く扱う医療現場では、マルウェア感染に伴う情報流出は許容されません。しかし、海外の事例では、病院や国民保健サービスがランサムウェア等のマルウェアに感染されるケースが実際に現れているので、もう 「対岸の火事」 として片づけず、Votiro Disarmerを導入すべきでしょう。

メール無害化/ファイル無害化市場 国内シェアNo.1※1(2023年度、売上金額ベース)

メール無害化/ファイル無害化市場 国内シェアNo.1※1(2023年度、売上金額ベース)